Компании, спешно внедряющие большие языковые модели (LLM) и AI-агентов, сталкиваются с растущей угрозой: серьезно скомпрометированные базовые образы контейнеров, которые вводят унаследованные уязвимости безопасности. Израильский стартап Echo привлек $35 миллионов в рамках раунда финансирования Серии A, доведя общий объем привлеченных средств до $50 миллионов, чтобы решить эту фундаментальную проблему, переосмыслив подход к построению облачной инфраструктуры с нуля.

Зміст

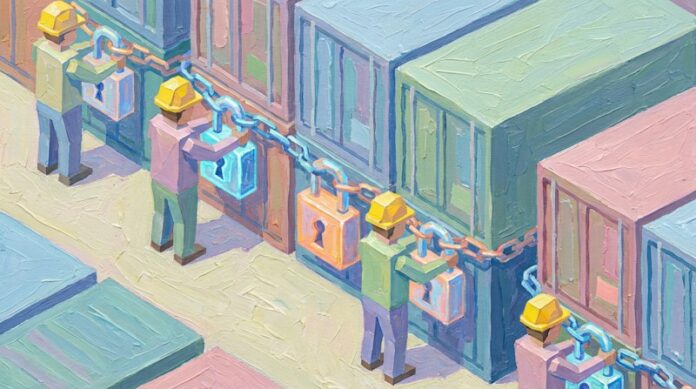

Невидимый Фундамент Облака

Современный интернет полагается на контейнерные образы — по сути, на грузовые контейнеры для программного обеспечения. Эти образы включают в себя код приложения и необходимый «базовый образ», который обеспечивает его работу. Базовый образ аналогичен операционной системе (ОС), такой как Windows или macOS, но, в отличие от этих систем, большинство базовых образов являются открытыми и поддерживаются волонтерами. Это означает, что они часто содержат ненужные инструменты и настройки («раздутость»), создавая значительные риски для безопасности.

Проблема критична: скачанные базовые образы могут содержать более 1000 известных уязвимостей (CVE) с самого начала. Традиционное исправление уязвимостей — это проигранная битва для команд безопасности, которые унаследуют инфраструктурный долг еще до написания кода.

Подход Echo: «Корпоративная ОС для ИИ»

Решение Echo заключается не в сканировании уязвимостей после их появления, а в их полном предотвращении. Компания работает как «фабрика компиляции программного обеспечения», перестраивая образы с нуля, используя двухэтапный процесс:

- Компиляция из Исходного Кода: Echo строит образы непосредственно из исходного кода, включая только необходимые компоненты, чтобы свести к минимуму область атаки.

- Усиление Защиты и Подтверждение Подлинности (SLSA Уровень 3): Полученные образы усиливаются агрессивными настройками безопасности и проверяются на соответствие стандартам SLSA Уровня 3, гарантируя, что каждый артефакт подписан и протестирован.

Это обеспечивает готовую замену: разработчикам нужно просто изменить одну строку в Dockerfile, чтобы получить доступ к защищенному реестру Echo. Приложение работает идентично, но базовая ОС математически чище и свободна от известных CVE.

ИИ Защищает от ИИ

Необходимость этого подхода обусловлена обостряющейся гонкой вооружений в области безопасности «ИИ против ИИ». Эксплойты сжимаются с недель до дней, а AI-агенты, генерирующие код, становятся основным источником нового кода, часто выбирая устаревшие или уязвимые библиотеки из открытого исходного кода.

Чтобы противостоять этому, Echo использует собственные AI-агенты для непрерывного мониторинга уязвимостей:

- Непрерывный Мониторинг: Отслеживание более 4000 новых CVE, добавляемых в Национальную Базу Данных Уязвимостей (NVD) ежемесячно.

- Неструктурированные Исследования: Просмотр комментариев на GitHub и форумов разработчиков на предмет исправлений до их официальной публикации.

- Самовосстановление: Автоматизация исправления уязвимостей, совместимости и генерация запросов на включение изменений для проверки человеком.

Эта автоматизация позволяет Echo поддерживать более 600 безопасных образов — масштаб, который традиционно потребовал бы сотни исследователей.

Почему Это Важно для Руководителей Безопасности

Echo предлагает переход от «среднего времени до исправления» к «нулевым уязвимостям по умолчанию». CISO Dan Garcia из EDB сообщил, что платформа «экономит не менее 235 человеко-часов разработчиков на релиз», автоматизируя проверки безопасности.

Крупные предприятия, такие как UiPath, EDB и Varonis, уже используют Echo для защиты производственных нагрузок. По мере того, как все больше компаний переходят к агентным рабочим процессам, способность доверять базовой инфраструктуре, не управляя ею, может определить следующую эру DevSecOps.

Главный посыл ясен: обеспечение безопасности базового слоя облака больше не является опцией. Echo предоставляет фундаментальное решение для предприятий, которым необходимо безопасно и надежно развертывать ИИ.